软件逆向工程是一种分析现有软件以理解其工作原理、功能或漏洞的技术,广泛应用于安全研究、性能优化和兼容性修复等领域。在逆向过程中,汇编语言作为机器指令的直接表示,是理解程序逻辑的核心。本文将介绍软件逆向中基本汇编指令的运用,包括常用指令类型、实际案例分析以及应用场景。

一、基本汇编指令类型及其作用

在x86架构(常见于Windows和Linux系统)中,汇编指令可分为几大类:

- 数据传输指令:如MOV(将数据从源移动到目标)、PUSH(压入栈)和POP(弹出栈)。这些指令用于在寄存器、内存和栈之间传递数据,是程序数据流的基础。例如,在分析函数调用时,MOV指令常用于参数传递,而PUSH和POP则管理栈帧。

- 算术和逻辑指令:如ADD(加法)、SUB(减法)、AND(逻辑与)和CMP(比较)。这些指令处理数值运算和条件判断,常用于循环、分支逻辑和加密算法中。例如,CMP指令后常跟随条件跳转(如JZ或JNZ),用于实现if-else结构。

- 控制流指令:如JMP(无条件跳转)、CALL(调用函数)和RET(返回)。这些指令决定程序执行路径,是逆向中识别函数边界和流程的关键。例如,CALL指令指向子函数,而RET指令标记函数结束。

- 栈操作指令:如PUSH、POP以及LEA(加载有效地址)。栈在函数调用和局部变量存储中至关重要,逆向时需跟踪栈指针(如ESP)的变化以重建调用链。

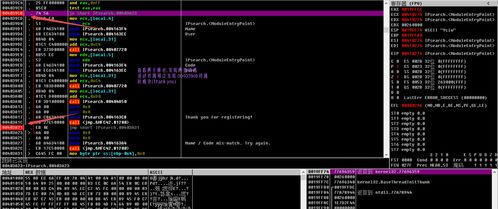

二、实际案例分析:逆向一个简单应用软件

假设我们逆向一个简单的密码验证软件,目标是绕过登录检查。通过反汇编工具(如IDA Pro或Ghidra)获取汇编代码后,可以观察到以下典型指令序列:

- MOV EAX, [userinput]:将用户输入的密码加载到EAX寄存器。

- CMP EAX, [storedpassword]:比较输入密码与存储密码。

- JZ access_granted:如果相等,跳转到授权代码段;否则继续执行错误处理。

通过修改JZ指令为JMP(无条件跳转),或分析存储密码的地址,可以轻松绕过验证。这展示了汇编指令在理解软件逻辑中的直接作用。

三、应用场景与工具

软件逆向中汇编指令的运用不仅限于破解,还包括:

- 恶意软件分析:安全研究员通过指令跟踪,识别病毒行为,如文件加密或网络通信。

- 性能优化:开发者分析热点代码的汇编输出,优化关键循环(例如,用SIMD指令加速计算)。

- 遗留系统维护:当源代码丢失时,逆向帮助修复bug或添加新功能。

常用工具包括静态反汇编器(如IDA Pro)、动态调试器(如OllyDbg或x64dbg),以及模拟器(如QEMU)。这些工具将二进制代码转换为汇编指令,并允许单步执行和内存查看。

四、结论与注意事项

掌握基本汇编指令是软件逆向的基石。它不仅需要熟悉指令语义,还需结合计算机体系结构(如寄存器、内存布局)进行综合分析。逆向工程涉及法律和道德问题,应仅在授权范围内进行,例如安全测试或学术研究。通过实践,开发者可以提升对软件底层的理解,从而构建更安全的应用程序。汇编指令的运用是连接高级语言与机器代码的桥梁,在软件逆向中具有不可替代的价值。